+2 Daha

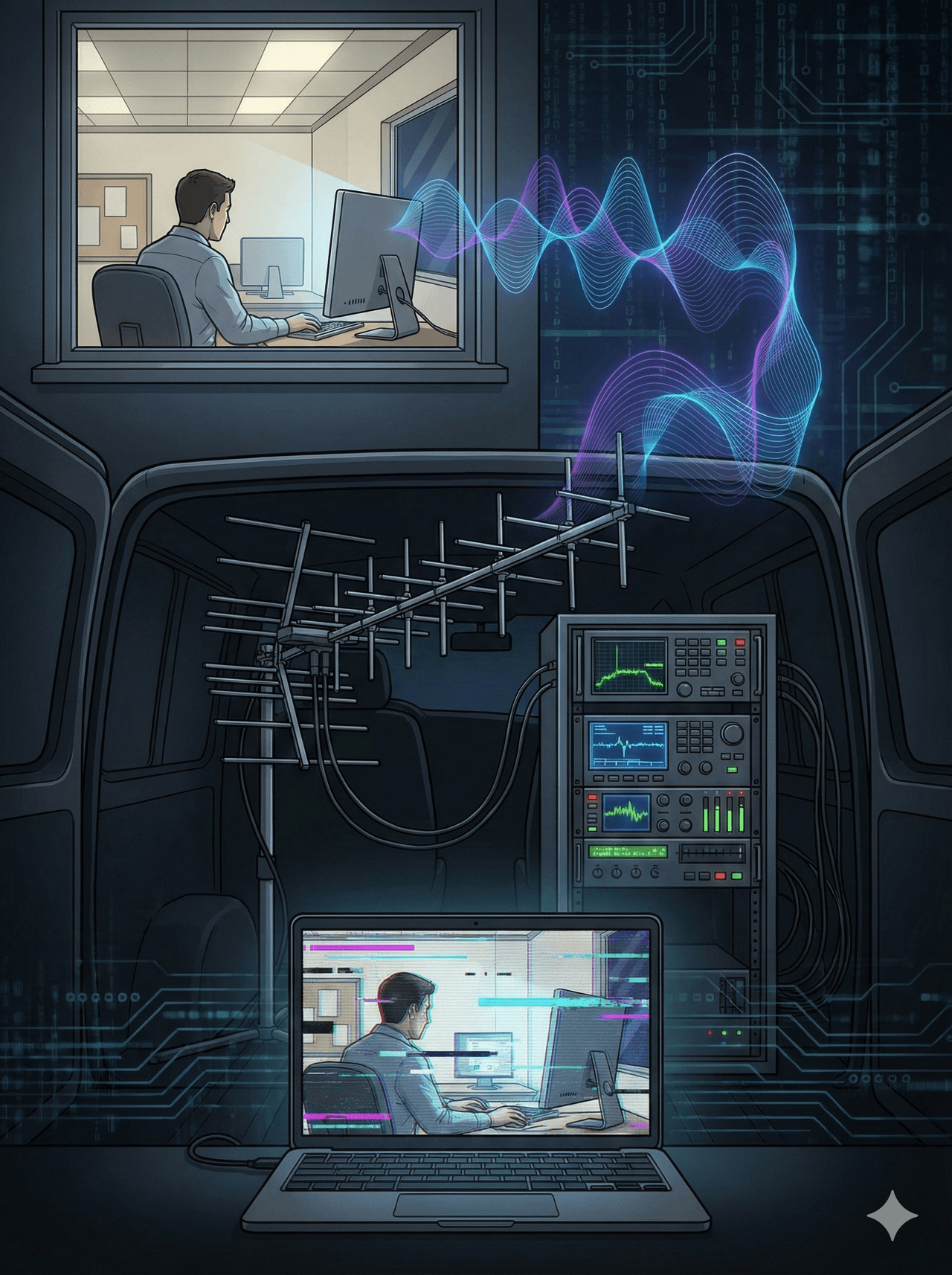

Van Eck Phreaking (Yapay zeka ile oluşturulmuştur)

Van Eck Phreaking (Van Eck Işıması), elektronik cihazlardan, özellikle bilgisayar ekranlarından yayılan kasıtsız elektromanyetik dalgaların yakalanması ve işlenmesi yoluyla görüntülenen bilgilerin uzaktan yeniden oluşturulmasını sağlayan bir dinleme yöntemidir. Terim, bu güvenlik açığını 1985 yılında geniş kitlelere tanıtan ve katot ışınlı tüp (CRT) ekranların içeriğinin, senkronizasyon darbeleri değiştirilmiş standart bir televizyon alıcısı kullanılarak uzaktan izlenebileceğini kanıtlayan Wim van Eck’e atfen kullanılmaktadır. Yöntem, elektronik donanımların çalışması sırasında çevreye yaydığı yan kanalların (side channels) istismar edilmesine dayanır ve bilgi güvenliği literatüründe elektromanyetik analiz saldırısı olarak da sınıflandırılır.

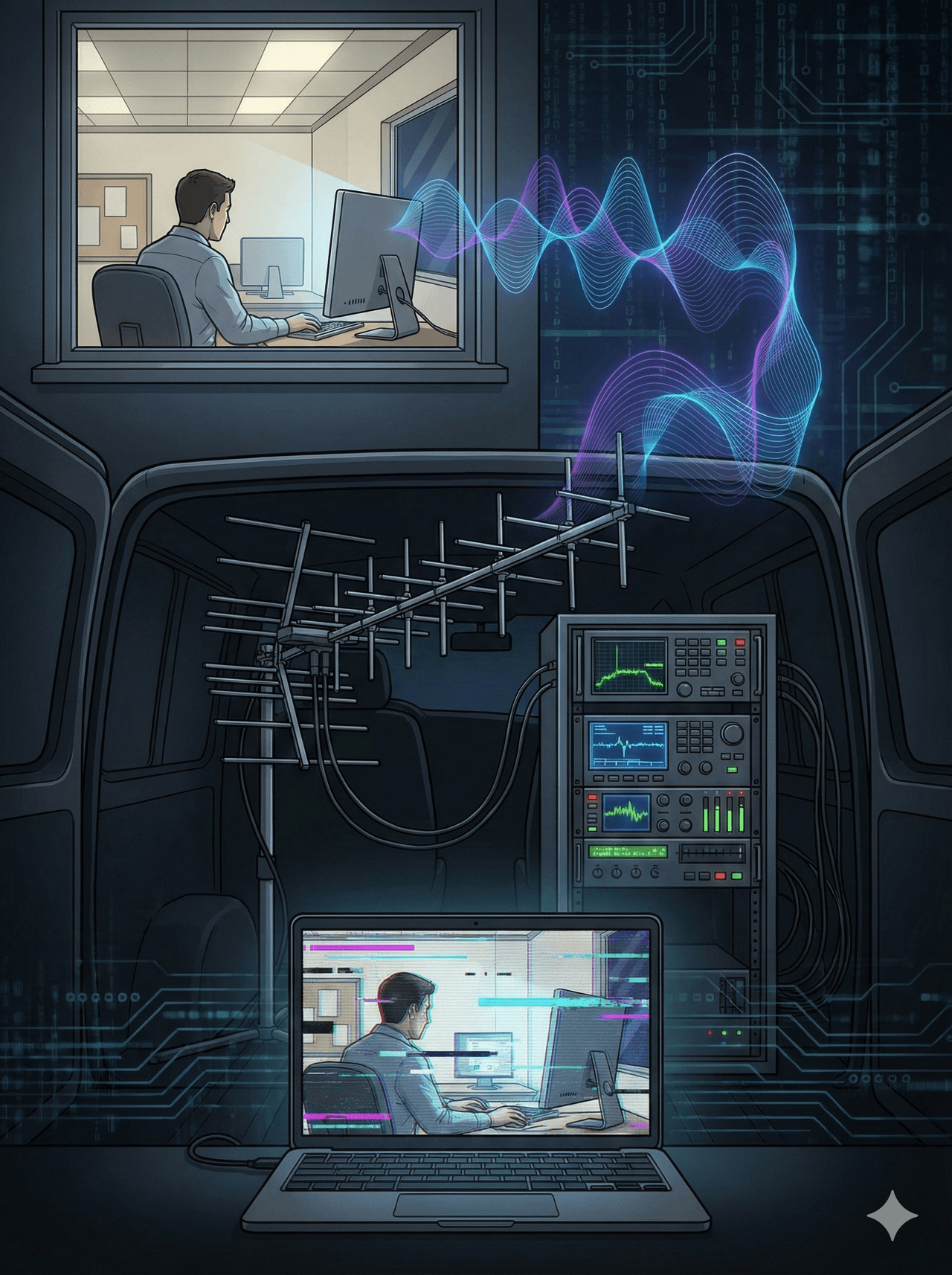

Van Eck Phreaking saldırısının temsili gösterimi (Yapay Zeka ile oluşturulmuştur)

Elektronik cihazların bilgi taşıyan sinyaller yaydığı gerçeği 19. yüzyıldan itibaren bilinmekle birlikte, bu yayılımların casusluk amacıyla kullanılabileceği tehdidi, Wim van Eck’in 1985’teki çalışmalarıyla somutlaşmıştır. Saldırının temel prensibi, video ekranlarını süren tekrarlayıcı video sinyallerinin, korumalı kablolardan dahi sızarak çevreye yayılmasına dayanır.

Bu sinyaller, yönlü antenler ve geniş bantlı alıcılar kullanılarak yakalanabilir. Sinyaller periyodik bir yapıya sahip olduğundan, periyodik ortalama (periodic averaging) teknikleri uygulanarak görüntü, arka plan gürültüsünden ayrıştırılabilir ve okunabilir hale getirilebilir. İlk dönemlerde sadece CRT monitörler için bir risk olarak görülse de, teknolojinin gelişimiyle birlikte düz panel ekranların (FPD) da benzer, hatta bazı durumlarda daha ciddi güvenlik açıkları barındırdığı tespit edilmiştir.

CRT teknolojisinin yerini alan sıvı kristal (LCD) ve diğer düz panel ekran teknolojileri, video sinyallerini işleme biçimleri nedeniyle farklı bir elektromanyetik imza üretir. Modern düz panel ekranlar, video verilerini gigabit hızındaki dijital arayüzler (örneğin DVI veya FPD-Link) üzerinden alır. Bu arayüzlerdeki yüksek frekanslı seri iletim formatları, sinyali modüle ederek analog sistemlere kıyasla uzaktan alınmaya daha elverişli hale getirebilmektedir.

Yapılan deneysel çalışmalarda, düz panel ekranlardaki sızıntının birincil kaynağının ekran modülünün kendisinden ziyade, grafik kartı ile ekran paneli arasındaki bağlantı kabloları olduğu gözlemlenmiştir. Sinyalin gücü ve uzaktan okunabilirliği, kullanılan dijital iletim standardına (örneğin LVDS veya TMDS) ve görüntülenen metnin renk kombinasyonlarına bağlı olarak değişiklik gösterir. Belirli test desenleri ve renk zıtlıkları kullanılarak, yayılan sinyalin okunabilirliği artırılabilmektedir.

Van Eck Phreaking kavramı, klasik elektronik cihazların ötesinde, kuantum kriptografi cihazları için de teorik bir tehdit modeli olarak uyarlanmıştır. "Kuantum Van Eck Phreaking" olarak adlandırılan bu senaryoda, kuantum ölçüm süreçleri sırasında çevrenin (environment) bilgi taşıyıcı bir kanal olarak işlev gördüğü öne sürülmüştür.

Kuantum Darwinizmi teorisine göre, bir kuantum sisteminin ölçülmesi ve sonucun klasik bir veriye dönüşmesi (kuantumdan klasiğe geçiş), sistemin çevreyle etkileşime girmesini ve bilgisinin çevrede çoklu kopyalar halinde yayılmasını (einselection) gerektirir. Bu durum, kuantum cihazların "mükemmel korunaklı laboratuvarlarda" çalıştığı varsayımıyla çelişir; çünkü ölçümün gerçekleşmesi için bilgi sızıntısı (dekohereans) kaçınılmazdır.

Bu bağlamda, bir saldırganın (Eve) çevrenin bir kısmını gözlemleyerek cihazın sonucunu tahmin etme olasılığı () ile sistemin kolektif dekohereans faktörü () arasında bir ilişki kurulmuştur. Bu ilişki formülüyle ifade edilir ve ölçümün gerçekleşmesi (dekohereansın artması) durumunda saldırganın başarı şansının arttığını gösterir.

Van Eck Phreaking ve benzeri elektromanyetik sızıntı saldırılarına karşı geliştirilen savunma yöntemleri "Emission Security" (EMSEC) başlığı altında toplanır. Bazı hükümetler, bu tür sızıntılara karşı özel olarak korumalı (zırhlanmış) ekipman kullanımını öngören "TEMPEST" standartlarını geliştirmiştir.

Donanımsal korumanın yanı sıra yazılımsal karşı önlemler de mevcuttur. Düz panel ekranlar için geliştirilen "Soft TEMPEST" teknikleri, görüntülenen metnin yaydığı sinyalleri maskelemeyi amaçlar. Örneğin, video sinyalindeki renk değerlerinin en az anlamlı bitlerine (LSB) rastgele veriler eklenmesi, sinyalin periyodik yapısını bozarak dinleyicinin ortalama alma tekniğini etkisiz hale getirebilir.

Kuhn, Markus G. "Electromagnetic Eavesdropping Risks of Flat-Panel Displays." 4th Workshop on Privacy Enhancing Technologies, 26-28 May 2004, Toronto, Canada. https://www.cl.cam.ac.uk/~mgk25/pet2004-fpd.pdf

Mironowicz, P. "Quantum security and theory of decoherence." New Journal of Physics 24, no. 113054 (2022). https://iopscience.iop.org/article/10.1088/1367-2630/aca558/pdf

Van Eck Phreaking (Yapay zeka ile oluşturulmuştur)

Henüz Tartışma Girilmemiştir

"Van Eck Phreaking " maddesi için tartışma başlatın

Tarihsel Gelişim ve Teknik Temeller

Düz Panel Ekranlarda (FPD) Dinleme Riskleri

Kuantum Van Eck Phreaking

Savunma ve Karşı Önlemler

Bu madde yapay zeka desteği ile üretilmiştir.